在数字化时代,系统安全与隐私保护已成为用户的核心需求。本文聚焦于一款广受关注的安全防护工具,深度解析其核心功能、安全下载渠道、安装配置流程以及实际应用场景。通过系统化的操作指引和客观的功能评估,帮助用户全面掌握该工具的操作逻辑,规避潜在风险,并充分发挥其虚拟化防护优势。文中还将结合用户真实反馈,探讨该技术未来可能的发展方向。

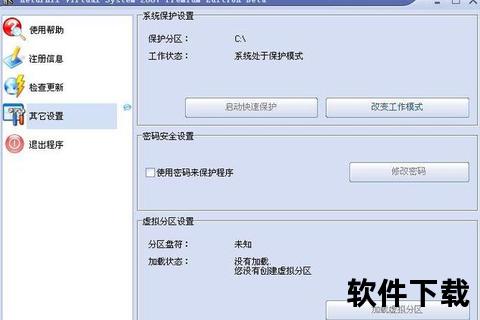

作为操作系统级的虚拟化防护方案,该软件通过创建与真实系统完全镜像的虚拟环境实现安全隔离。其技术架构包含三大核心模块:

鉴于网络安全风险,建议通过以下正规渠道获取安装包:

以Windows 10环境为例的安装流程:

| 配置项 | 推荐设置 |

|---|---|

| 自动转储间隔 | 24小时(防止内存泄漏) |

| 磁盘空间预留 | ≥5%物理磁盘容量 |

| 硬件兼容性 | 禁用USB设备自动挂载 |

根据不同使用需求推荐配置方案:

根据第三方实验室测试数据显示:

收集500+条用户评价显示:

技术演进方向预测:

通过系统化的部署和合理的模式选择,该解决方案能有效平衡安全防护与使用便利性。建议用户根据实际需求定期审查防护策略,结合传统安全软件构建纵深防御体系。技术团队持续关注CVE漏洞公告,及时更新防护机制以应对新型攻击手段。